BlueKeep: Primeros intentos de explotación a través de Internet

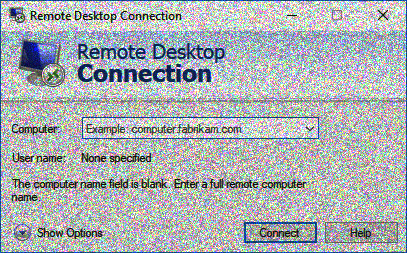

En Mayo de este año, Microsoft disponibilizó actualizaciones para resolver una vulnerabilidad crítica de ejecución de código remoto en Remote Desktop Services de Windows que pasó a ser conocida como BlueKeep. La vulnerabilidad es tan crítica y con un potencial de impacto tan importante que Microsoft y organizaciones gubernamentales han estado constantemente recordando sobre…

Read more