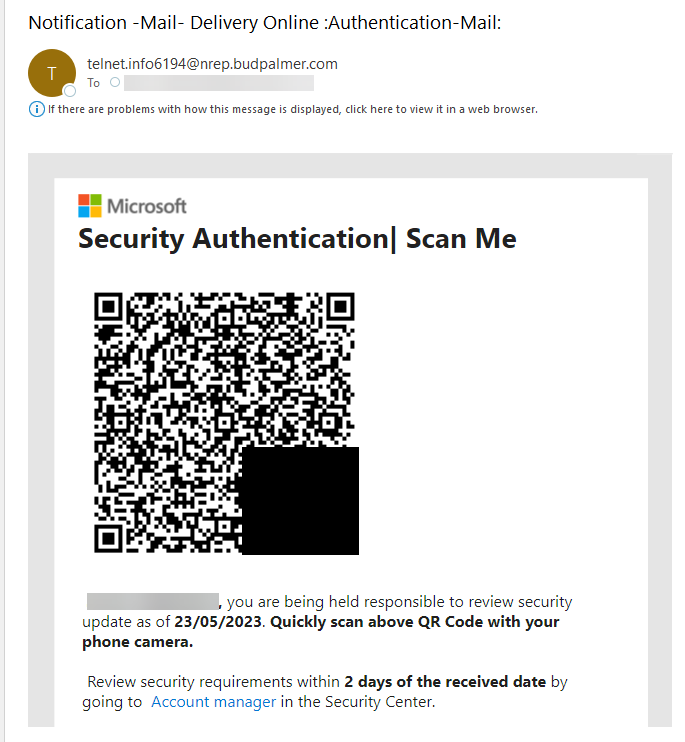

Se ha detectado el origen de una campaña masiva de correos fraudulentos que en lugar de llevar enlaces o adjuntos maliciosos llevan una imagen con un código QR, el cual redirige a un sitio de phishing una vez accedido por los destinatarios.

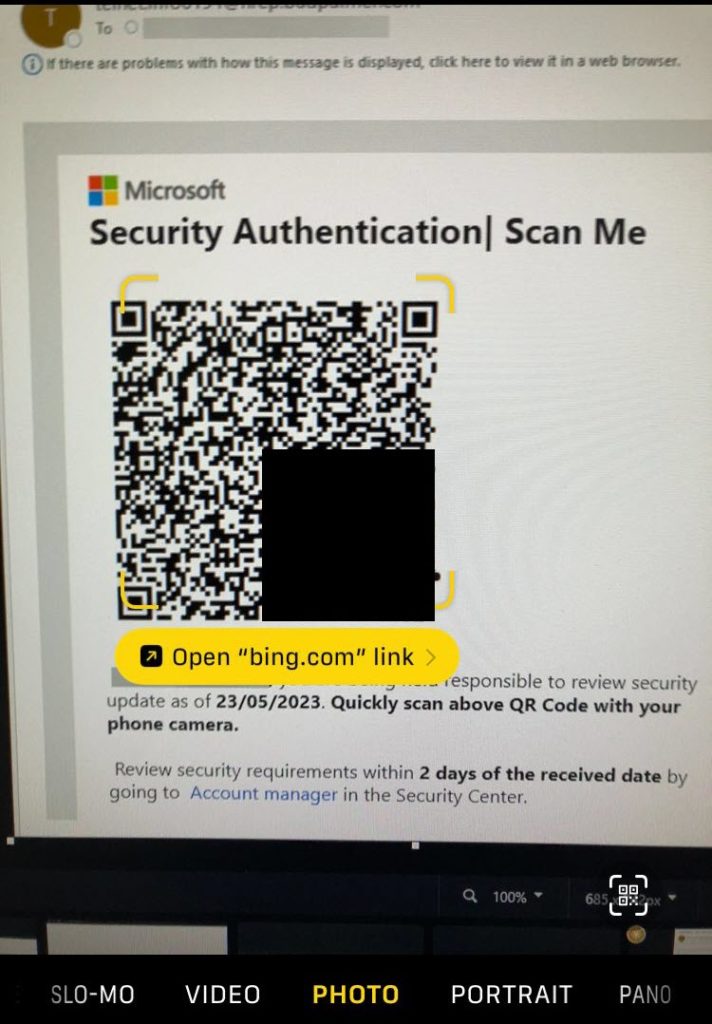

Esta campaña es preocupante teniendo en cuenta que el comportamiento de los usuarios que los reciban podría ser el de escanear dichos códigos con la cámara de sus móviles, lo que haría que estos accedan al recurso controlado por los atacantes con muchos menos controles de seguridad que los tendrían lugar si el acceso fuera desde el ordenador.

A menudo, los móviles de los usuarios directamente no pasan por controles perimetrales (menos en el escenario actual donde muchas organizaciones siguen con un esquema de teletrabajo) y no es del todo habitual hoy en día la presencia de agentes de seguridad ni XDR en éstos, lo que aumenta muchísimo el riesgo de exposición de nuestros usuarios y sus credenciales ante estas campañas.

El QR lleva un enlace que hace abuso de bing para redirigir al sitio donde se encuentra el formulario de Phishing

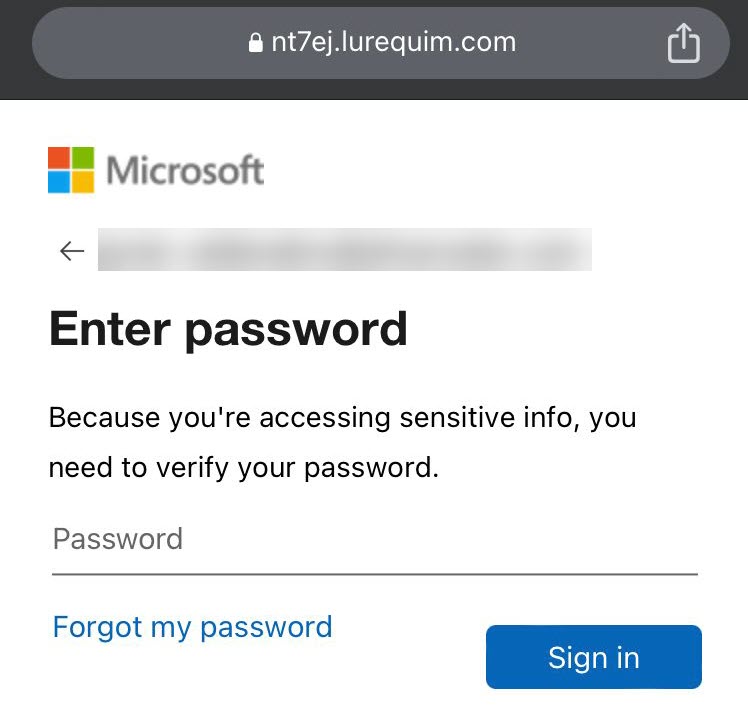

la potencial víctima finalmente al portal de phishing.

Sumado a lo anteriormente mencionado, hay que tener en cuenta que para un usuario puede ser aún más difícil identificar un sitio fraudulento desde el navegador del móvil, dado que es una interfaz menos intuitiva que la de un navegador en el ordenador a la hora de verificar al sitio que estamos accediendo y el comportamiento del mismo.

Ante este tipo de campañas, recomendamos aumentar los controles perimetrales para el correo electrónico con políticas de contenido (para prevenir spoofing de nuestro dominio, detectar correos enviados en nombre de usuarios de alto perfil, bloquear asuntos que identifiquemos como relacionados con estas campañas).

Adicionalmente, desde EDSI Trend consideramos cada vez más oportuno que las organizaciones evalúen la posibilidad de contar con agentes de seguridad y de tipo XDR en los móviles, a fin de poder detectar accesos a sitios potencialmente maliciosos y permitir compartir información sobre actividad potencialmente dañina que tenga lugar en los móviles con el resto de telemetría que podamos tener de nuestra organización a través de EDR.

Por último, la formación y concienciación a usuarios (a menudo olvidada cuando las organizaciones pecamos de hacer hincapié en lo tecnológico) también puede hacer la diferencia en que ellos puedan identificar o no este tipo de correos fraudulentos, dado que estas campañas incluyen el nombre del usuario lo que les puede hacer ver más legítimas ante los ojos de un usuario inexperto.