Estos últimos días se han detectado varios correos de Phishing en que los cibercriminales utilizan servicios legítimos de cloud sharing para evitar que sus ataques sean filtrados por tecnologías de protección de correo.

¿En qué consiste el truco?

Es de hecho muy simple, en lugar de enviar un enlace al sitio de phishing en el correo que envían al usuario, incluyen un enlace a algún documento publicado en sitios como OneDrive en los que finalmente se redireccionará al usuario al sitio de Phishing.

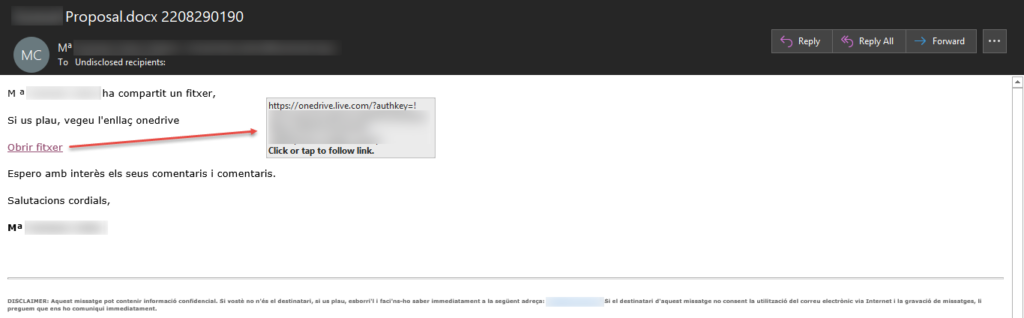

Debajo pueden encontrarse varias capturas de un caso con el que nos hemos encontrado, en el cual el correo estaba escrito en Catalán y había sido enviado desde una dirección legítima que había sido vulnerada:

Correo electrónico haciendo referencia a una propuesta comercial, con enlace a un archivo en OneDrive.

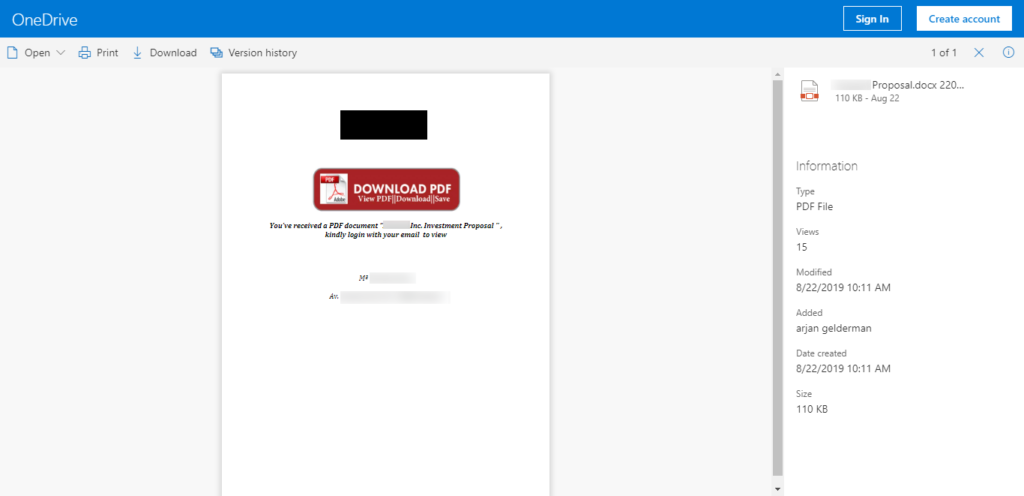

El archivo en OneDrive, con un enlace cuya función supuestamente es la de descargar el PDF.

Viendo la información del archivo uno puede notar que el autor no es el mismo que quien envió el correo.

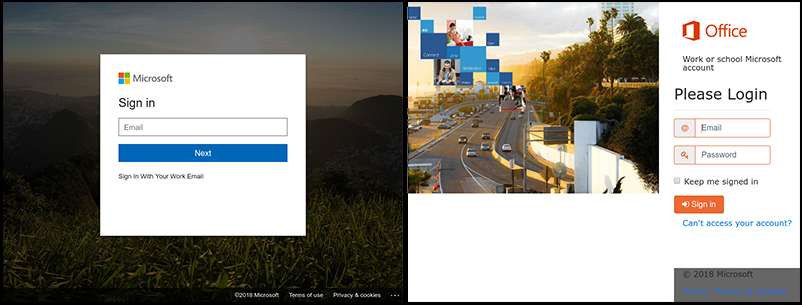

El enlace del archivo en OneDrive nos enviaba al sitio de Phishing que estaba hospedado en un sitio legítimo, en la cual se muestran dos opciones para elegir con qué servicio de correo iniciar sesión para leer el documento.

De acuerdo con la opción elegida en la pantalla anterior, el usuario es redireccionado a alguno de estos dos formularios.

¿Cómo podemos protegernos ante estos casos?

En primer lugar, lo ideal para reducir el riesgo que representan amenazas enfocadas en la ingeniería social como el Phishing o el Business Email Compromise que tanto está en auge estos años es la concienciación de los usuarios, haciéndoles partícipes de la seguridad de la empresa en lugar de esperar a que se conviertan en víctimas o responsables de un incidente de ciberseguridad.

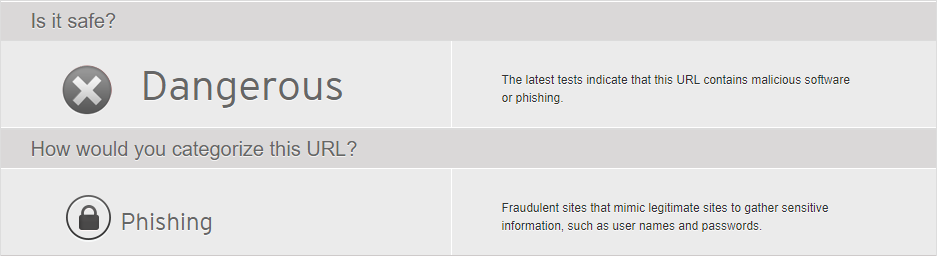

Finalmente, también ayuda contar con una tecnología de categorización de URLs que permita tener feedback e inteligencia en constante crecimiento, pudiendo aumentar las posibilidades de detectar estos ataques aún luego de que el correo haya llegado.

En este caso puntual, por ejemplo, si bien ni el sitio ni el archivo de OneDrive eran detectados, la URL utilizada para el Phishing (Fig. 3) sí era detectada por Web Reputation Services (Parte de Trend Micro Smart Protection Network), por lo que si hubiera llegado a un usuario protegido por un agente de Apex One se hubiera detectado y bloqueado el acceso al sitio.