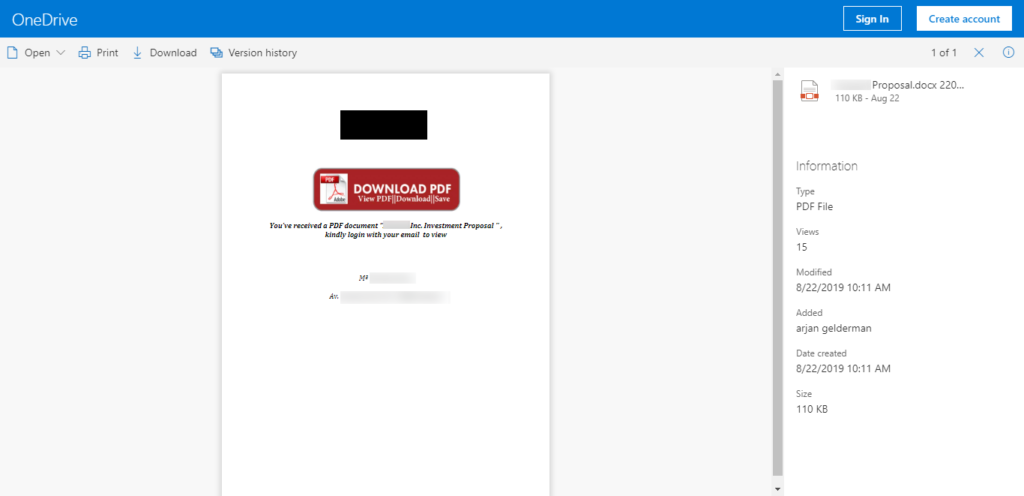

A comienzos de mes os contábamos acerca de como los cibercriminales se encontraban abusando servicios de Cloud Sharing para sus ataques de Phishing.

La técnica consistía en incluir en los correos electrónicos enlaces a sitios como OneDrive donde se encontraba público un archivo con un enlace al verdadero sitio fraudulento, evadiendo de esta forma filtros de correo electrónico.

Hace ya unos días, los atacantes han encontrado otra forma ingeniosa de evadir controles que puedan frenar sus campañas masivas de Phishing: el abuso de las redirecciones en URLs de Google y Adobe.

Se conoce como Open Redirect a un fallo de seguridad por el cual los sitios que realizan redirecciones no validan la URL a la que van a redireccionar, encontrándose abiertos para cualquier tercero que quiera abusar de dicho sistema.

Si bien las redirecciones son un servicio válido y necesario para muchas situaciones en la navegación web, la gran mayoría de las compañías no consideran que resulte ser una vulnerabilidad el hecho de que éstos sistemas se encuentren abiertos por lo que no se plantean solucionar de alguna manera la problemática que representan.

Los Open Redirectors te llevan de una URL de Google a otro sitio web elegido por quien ha construido el enlace. Algunos miembros de la comunidad de seguridad plantean que los redirectors facilitan el phishing, porque los usuarios tienden a confiar en el enlace visible al poner el ratón sobre el enlace y no examinar la barra de direcciones una vez han sido redirigidos.

Nuestra opinión es que el enlace visible no es un indicador de seguridad confiable, y puede ser manipulado de diferentes maneras; por lo que invertimos en tecnologías para detectar y alertar a los usuarios sobre el phishing y el abuso, pero en general opinamos que un pequeño número de redirectors propiamente monitoreados ofrecen beneficios claros y representan prácticamente poco riesgo.

Fuente: Open Redirectors (Google Bughunter University)

Las campañas actuales consisten en correos electrónicos que hacen referencia a algún documento relacionado con pagos o finanzas y llevan un enlace a URLs con Open Redirects hacia sitios de Phishing de Microsoft hosteados en Azure donde un formulario fraudulento aguarda a que un usuario ingrese sus credenciales.

Debajo podéis ver una demostración que hemos realizado:

Esta nueva estrategia utilizada por parte de los cibercriminales plantea toda una problemática acerca de cómo detectar los ataques de Phishing.

Por un lado, se sugiere la concienciación a usuarios, pero resulta complicado explicarles que “ciertas URLs de google son seguras y otras no”. Y por el lado de seguridad a nivel navegación web o endpoint, estaremos dependiendo de que el sitio fraudulento ya se encuentre categorizado como tal, como podéis ver en las siguientes dos demostraciones:

Es más que posible que no sea la última noticia que publiquemos de este tipo, ya que los cibercriminales se encuentran innovando continuamente sus técnicas para aumentar las probabilidades de éxito de sus ataques.