Estas últimas semanas, Emotet ha vuelto a la carga con una serie de campañas que son aún más difíciles de detectar que en ocasiones anteriores, buscando evadir filtros de protección en el correo electrónico.

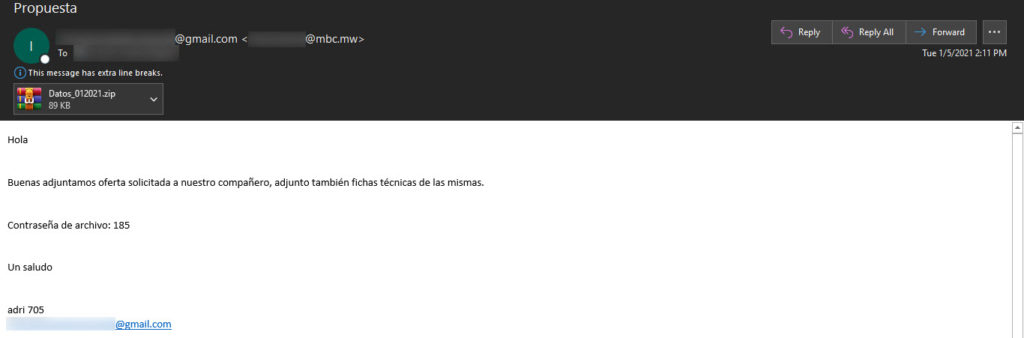

Por motivos que resultan obvios, una solución de protección para el correo electrónico tradicional, no podrá realizar ningún tipo de análisis sobre archivos protegidos con contraseña, ya que desconoce la misma y por ello no puede extraer al adjunto para analizarle, tanto por firmas y patrones como tecnologías más avanzadas como sandboxing o Machine Learning.

Mediante estas campañas, Emotet está no sólo aprovechando los descuidos y baja de guardia que ocasionan estas épocas, sino también logrando un alto nivel de llegada al evadir diversas tecnologías y soluciones para protección del correo electrónico.

Sumado a la dificultad que plantea el uso de adjuntos protegidos por contraseña, Emotet sigue haciendo uso de cadenas de correo electrónico robadas, las cuales aprovecha para hacer que estos correos maliciosos se vean más verosímiles. También hay casos en que están siendo enviados mediante spoofing de los dominios legítimos, lo que también ayuda a dificultar la detección a simple vista.

Una opción para mitigar estos casos, debido a la dificultad que plantea bloqueara los dominios y direcciones IP utilizados (se han visto correos llegando desde todas partes del mundo), es realizar en la solución de protección para el correo electrónico la creación de una política que envíe todo adjunto con contraseña a cuarentena, aunque es importante configurar también que se envíe una notificación a los responsables, para revisar periódicamente la misma y liberar cualquier potencial falso positivo que pueda llegar a surgir.

Más allá de lo mencionado anteriormente, nuestra recomendación principal es contar con una solución que sea capaz de extraer las contraseñas de los correos electrónicos para poder usarla a la hora de analizar los ajuntos.

Por otro lado, sugerimos a todo aquel cliente de Trend Micro que posea Hosted Email Security o Email Security Standard, evaluar la posibilidad de realizar la migración/upgrade a Email Security Advanced, que tiene la capacidad de extraer del cuerpo de los correos electrónicos las contraseñas para poder descomprimir los adjuntos y analizarlos en busca de amenazas.