Investigadores de la firma noruega Promon han descubierto una vulnerabilidad crítica de task hijacking en Android que ya se encuentra siendo activamente explotada por múltiples aplicaciones maliciosas debido a su potencial malicioso, permitiendo a atacantes tanto el robo de información como el espionaje.

La vulnerabilidad, que ya es conocida como Strandhogg, reside en la característica de multitasking de Android y es explotada por aplicaciones maliciosas para suplantar otras aplicaciones.

Durante una explotación de la vulnerabilidad, el malware es capaz de interceptar cuando un usuario intenta lanzar cualqueir otra aplicación y realizar un hijack para mostrar cualquier interfaz fraudulenta al usuario en lugar de la aplicación legítima que ha lanzado.

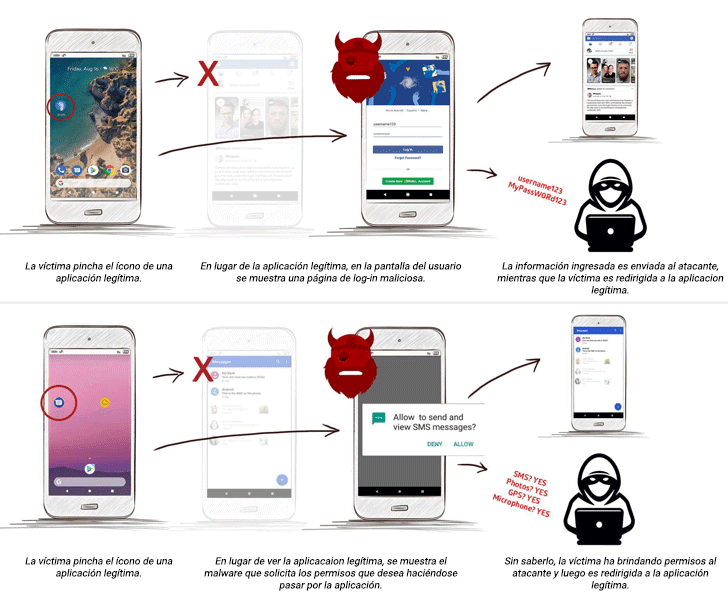

El ataque es muy realista y por ello se dificulta detectar cuando se está explotando la vulnerabilidad. Debajo se muestra un gráfico con dos potenciales ataques: uno robando información de inicio de sesión a una aplicación y otro solicitando permisos sobre el dispositivo en nombre de otra aplicación.

Según la firma de seguridad Lookout, ya se han identificado más de 36 aplicaciones maliciosas que se encuentran explotando de forma activa esta vulnerabilidad, algunas ya siendo removidas pero constantemente se están publicando nuevas.

Esta vulnerabilidad puede considerarse bastante crítica teniendo en cuenta los siguientes puntos:

- Se encuentra presente en todas las versiones de Android.

- Puede ser explotada sin acceso a root ni se necesitan permisos especiales para ello.

- Es casi imposible para un usuario detectar que está sufriendo un ataque.

- Es posible abusar de esta vulnerabilidad para hacer un hijack sobre prácticamente cualquier aplicación presente en el dispositivo.

Algunas situaciones que se han mencionado como potenciales indicadores del ataque, si bien no son del todo confiables, son los siguientes:

- Que una aplicación en la cual ya se hubiese loggeado pida iniciar sesión nuevamente.

- Que salga un pop-up solicitando permisos que no menciona el nombre de ninguna aplicación.

- Que una aplicación solicite permisos que no deberían ser necesarios para su normal funcionamiento.

- Que en la interfaz de usuario hayan botones y enlaces que no funcionen.

- Que el botón para volver atrás no funcione correctamente.

Los investigadores de Promon reportaron la vulnerabilidad al equipo de seguridad de Google y han compartido detalles sobre la vulnerabilidad debido a que la compañía no ha remediado la misma incluso luego de un periodo de noventa días.

De momento, Google se encuentra trabajando en reducir el riesgo mediante la eliminación de aplicaciones potencialmente maliciosas que puedan llegar a buscar explotar esta vulnerabilidad.