El ransomware Ryuk, que en los últimos meses afectó la operación del Ayuntamiento de Jerez y otras entidades de País Vasco, se ha cobrado una nueva víctima de alto perfil: Prosegur.

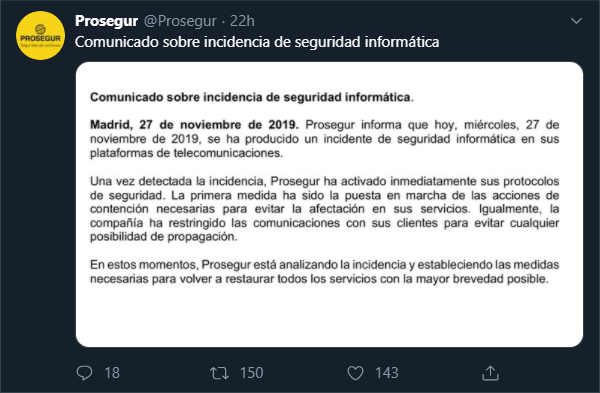

La compañía publicó ayer cerca del mediodía un tweet mencionando que hubo un incidente de ciberseguridad, pero sin ofrecer demasiado detalle al respecto. No fue hasta horas después que confirmó que la causa había sido el ransomware Ryuk.

De momento, la compañía continúa restringiendo comunicaciones en la mayor medida posible para reducir las probabilidades de una propagación con sus clientes y trabajando para restaurar sus sistemas y servicios lo antes posible.

Acerca de Ryuk Ransomware

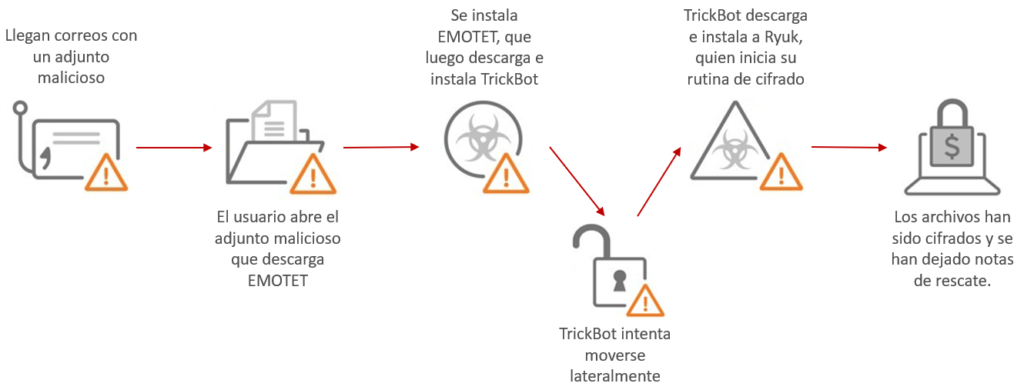

Ryuk Ransomware es un malware que en el último tiempo ha sido responsable por múltiples ataques de alto perfil, y se encuentra siendo propagado principalmente en una triple campaña donde el punto inicial de entrada es un correo con EMOTET que descarga TrickBot en los equipos que infecta y es éste quien realiza movimiento lateral de forma interna en la red y finalmente descarga Ryuk que cifra los equipos.

Hace aproximadamente un mes, hemos realizado un vídeo breve informando sobre esta amenaza y la triple campaña, así como su funcionamiento y cómo se las arregla para evadir gran cantidad de filtros y análisis tanto tradicional como avanzado.

Sirve para comprender cómo los cibercriminales se las ingenian cada vez más para aumentar sus probabilidades de éxito, impacto y entender también cómo es que debido a ello cualquier organización, sin importar su sector, puede convertirse en víctima.

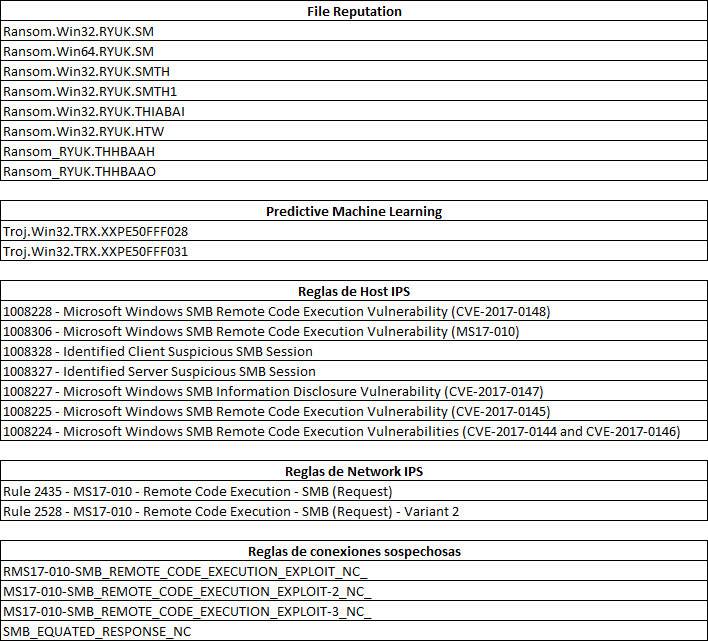

Adicionalmente, debajo podrán encontrar una imagen con todas las detecciones actuales de Ryuk según diferentes motores y patrones presentes en tecnologías de Trend Micro, orientados no sólo a detectar la amenaza por patrones sino también por reputación de archivos, en ejecución y el tráfico malicioso de TrickBot que podría propagarle.