La semana pasada, los researchers Orange Tsai y Meh Chang publicaron detalles sobre una vulnerabilidad crítica de ejecución de código remoto presente en GlobalProtect de Palo Alto Networks.

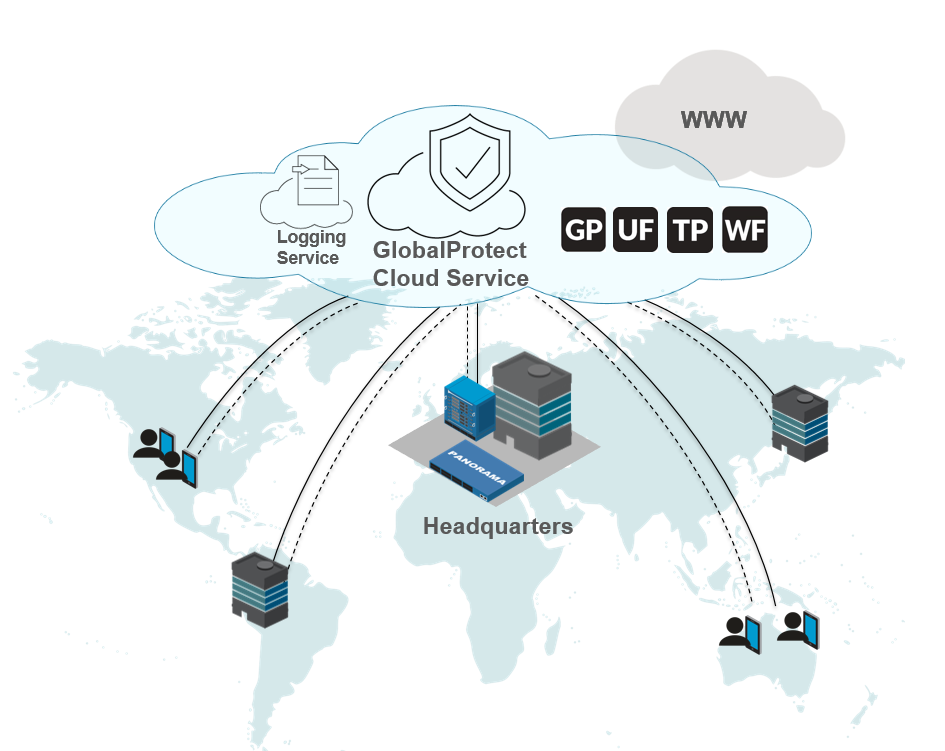

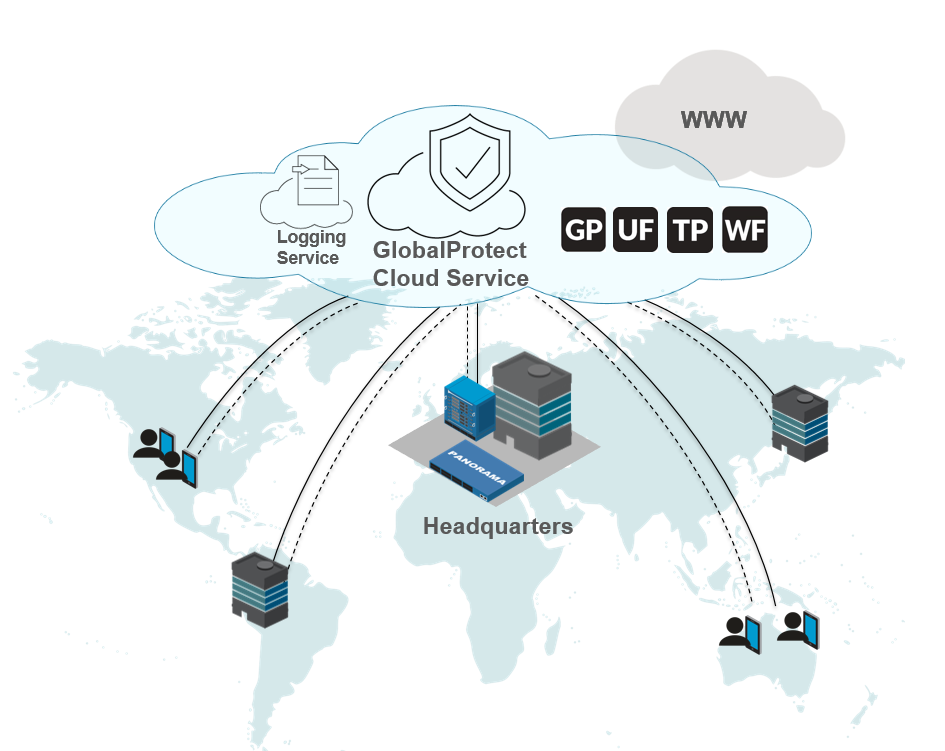

La vulnerabilidad, identificada como CVE-2019-1579, afecta tanto al portal Globalprotect como a GlobalProtect Gateway Interface y permitiría que un atacante no autenticado ejecutase comandos de forma arbitraria al explotar la vulnerabilidad.

Los researchers también publicaron en su blog código de POC para la vulnerabilidad y detallaron la posibilidad de confirmar si una instalación es o no vulnerable.

Las versiones de producto afectadas serían las siguientes:

- PAN-OS 7.1.18 (Y anteriores)

- PAN-OS 8.0.11 (Y anteriores)

- PAN-OS 8.1.2 (Y anteriores)

A partir de las versiones 7.1.19, 8.0.12 y 8.1.3 la vulnerabilidad ya había sido resuelta por Palo Alto Networks, que ya se encontraba al tanto de la misma, y la versión 9.0 tampoco es vulnerable.

Según menciona Palo Alto Networks en un Security Advisory, una posible mitigación hasta que pueda actualizarse a las versiones no vunerables consistiría en actualizar al Content Release 8173 y confirmar que Threat Prevention se encuentre habilitado y aplicado sobre tráfico que pasa a través del portal Globalprotect y GlobalProtect Gateway Interface.