TrickBot, el conocido troyano bancario que tanto se menciona en la actualidad por ser uno de los principales puntos de entrada de Ryuk (ransomware al cual distribuye en redes comprometidas) ha sido reconocido por Microsoft como el malware que más se encuentra utilizanado al COVID-19 como estrategia para engañar a usuarios, según datos del ATP de Office 365.

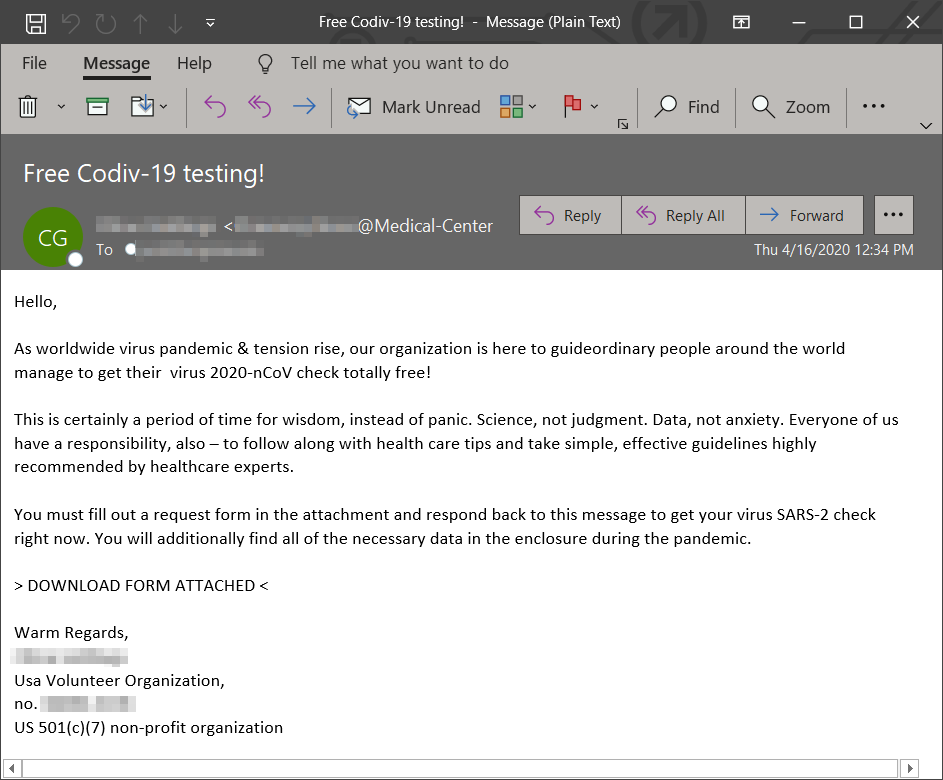

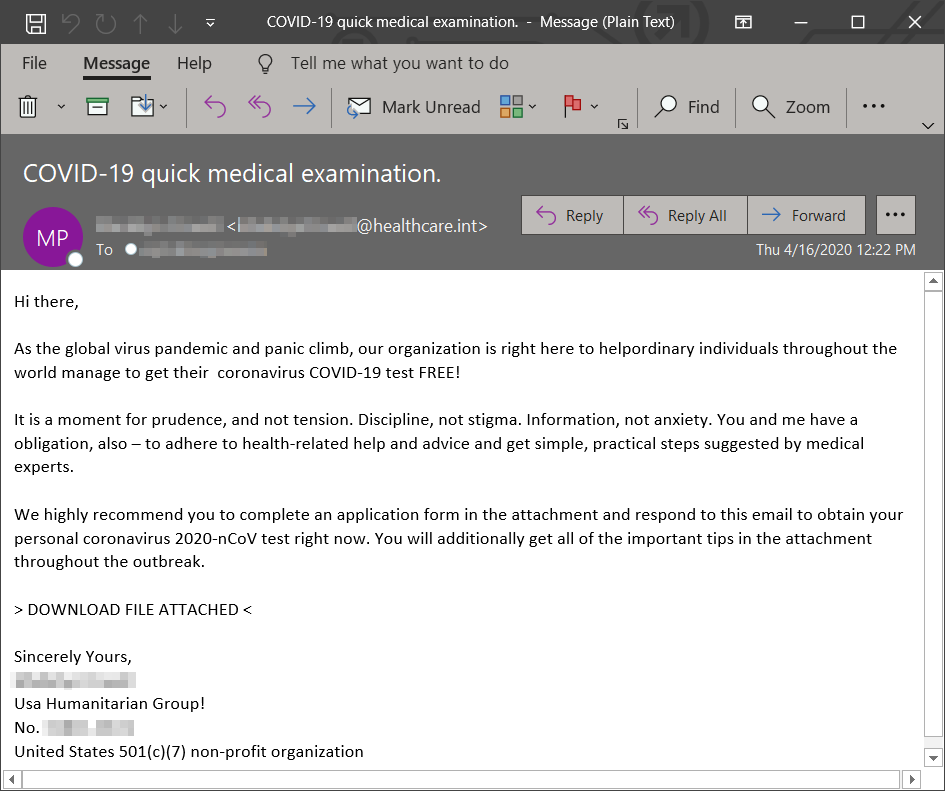

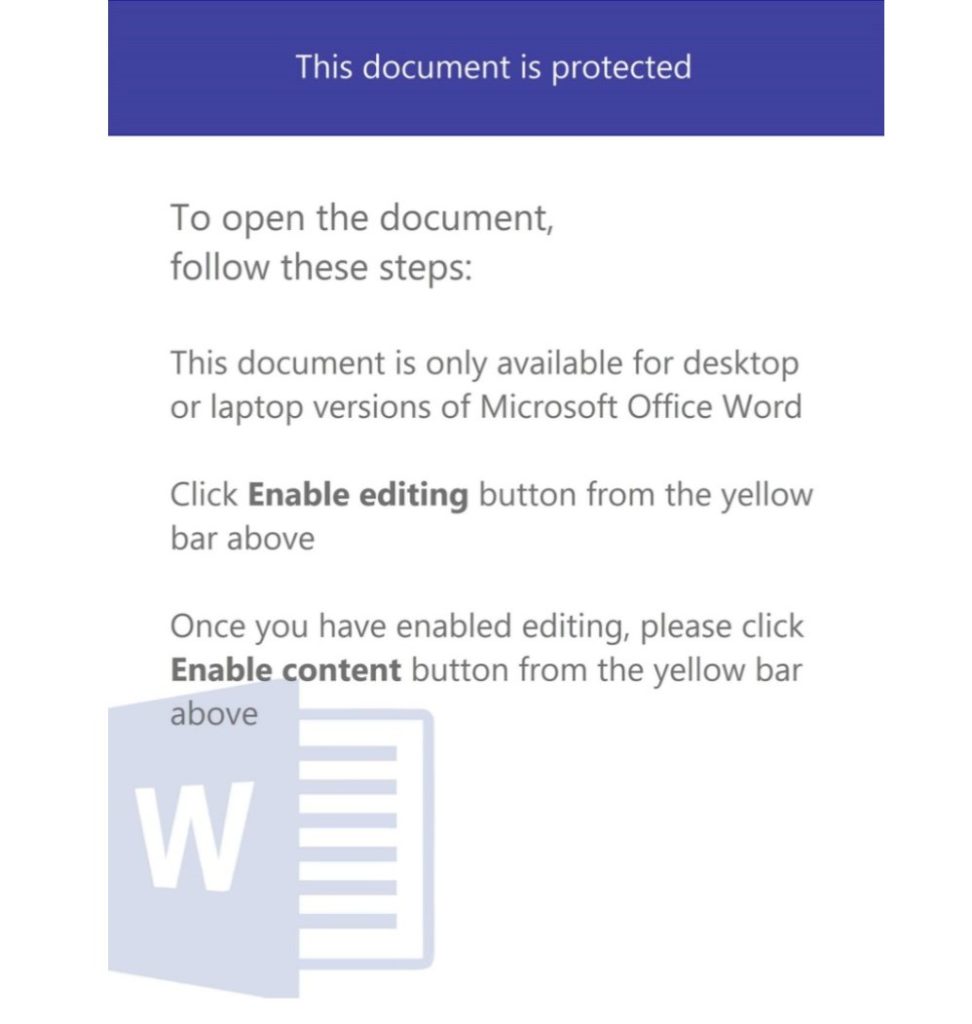

Según reportan, durante la seman pasada fue el malware más prolífico en utilizar correos electrónicos con engaños relacionados con el Coronavirus en los cuales buscan que el usuario caiga en la trampa, descargue el archivo de Office adjunto y ejecute sus macros.

Créditos de la imagen: Microsoft

Créditos de la imagen: Microsoft

Créditos de la imagen: Microsoft

Sin embargo, no hay que olvidar que por lo general no es TrickBot en sí el que llega a través de las macros maliciosas, sino otro troyano bancario: Emotet, el cual una vez infecta un equipo y establece contacto con su botnet, se mantiene en constante funcionamiento descargando módulos y otras amenazas como TrickBot.

Luego, TrickBot hace uso de sus diversos módulos de reconnaisance, robo de credenciales y explotación de vulnerabilidades para moverse a través de la red hacia los controladores de dominio, donde extrae más información sobre el resto de ordenadores y finalmente comparte un directorio en el disco C desde donde lanza scripts de PsExec sobre el resto de los equipos para que éstos copien y ejecuten el ransomware Ryuk.

Más información acerca de estas tres amenazas y su funcionamiento se encuentra presente en las grabaciones de los webinars que hemos realizado al respecto: